Российские ЦОД - отставание на поколение или куда ставить NVIDIA Grace Blackwell NVLink72

Для лиги лени: Презентованные еще в 2024 году системы для ИИ NVIDIA Grace Blackwell NVLink72 физически некуда ставить, да и не нужно, это не техника для среднего бизнеса.

Перед тем как перейти к NVIDIA Grace Blackwell NVLink72, начну, как всегда, слишком издалека.

Две недели назад вышло минимум две статьи:

РБК, за пейволлом: iKS-Consulting: в первом полугодии строительство дата-центров в России упало в три раза

Infox: Причины падения числа новых проектов ЦОД в России при росте спроса

И до того:

27.06.2025 Ведомости Данные отдаляются от центра

30.06.2025 Servernews: В деревню, в глушь, на север: московский регион страдает от дефицита мощностей ЦОД, но скоро операторы могут уйти в провинцию

Словарь

ЦОД: центр обработки данных. Специализированное здание, куда поставили действительно много компьютеров

Стойка, она же рек. Она же Rack Enclosure. Шкаф стандартной ширины в 19 дюймов для телекоммуникационного оборудования. Бывает разной высоты, в ЦОД ставят высотой 42 или 48 юнитов, и разной глубины – от 800 до 1400-1600 мм.

Есть еще стандарт Open Rack V3 — модульная система серверных стоек, разработанная в рамках Open Compute Project (OCP)

Юнит, он же монтажная единица - типовой размер высоты для единицы оборудования 44,45 мм(1,75 дюйма). Оборудование бывает высотой 1,2, 3 .. и так далее юнитов. Для удобства монтажа высота унифицирована. Считайте как крепеж под полки в шкафу высверлен заранее.

История российских ЦОД, центров обработки данных

Исторически российские ЦОД начинались как три независимых направления.

Центры суперкомпьютеров. Это вычислительные центры немирного атома, ракетной техники, и вот этого всего. Потом к ним, ВНЕЗАПНО, подключилась и нефтяная отрасль, а потом и гидрометео и все остальные.

Центры суперкомпьютеров для военных. Точнее, военные узлы вычислений и связи. Там всегда была своя атмосфера, и про это тут не будет.

Гражданские узлы связи, то есть автоматические телефонные станции, АТС.

Центры суперкомпьютеров

Такие как лежачий небоскреб (Варшавское шоссе, 125) и все вокруг. Изначально строились как индивидуальные проекты, и туда ставили все что угодно, и под любую разумную мощность, которую могла подать энергосистема.

АТС изначально строились для достаточно «горячих» нагрузок, но ключевой момент не только в питании, но и в охлаждении.

С охлаждением все достаточно интересно. Воздух достаточно плохой теплоноситель, теплоемкость мала. У охлаждения водой есть свои минусы, прежде всего это сложность монтажа и демонтажа, протечки, требования к воде. Использовать хоть воду, хоть жидкий азот (как в серийных суперкомпьютерах Cray-2) для единичных проектов можно, для массовых неудобно (хотя IBM справляется).

Есть разница между сборкой водяного охлаждения "1 штука, дома" и "1 тысяча штук на ряд".

Поэтому если речь идет про массовые и дешевые АТС, и массовые и дешевые телекоммуникационные системы, выбор охлаждения воздухом очевиден.

Но при вменяемой скорости воздушного потока, когда воздух еще не отрывает детали и радиаторы от платы, и при вменяемом охлаждении воздуха на входе, или без дополнительного охлаждения воздуха, кубическим метром воздуха при его нагреве от +20 до +70 можно снять..

Посчитаем.

Теплоемкость кубометра воздуха составляет приблизительно 1,25 кДж/°С.

Сечение шкафа возьмем как квадратный метр, при фактических 482,6 мм на 1867 мм – 0.9 квадратного метра.

50 градусов на 1.25 Кдж на градус даст 62.5 кДж. 62 килоджоуля в секунду, это 62 киловатта снимаемой тепловой нагрузки на 42 юнита или примерно 1.5 киловатта на юнит при скорости потока 1 метр в секунду.

Только надо учитывать, что внутри сервера не все сечение занято «ничем», есть ограничения по размерам радиаторов, есть сами платы, конденсаторы, прочие элементы.

И есть ограничения по тепловому потоку микросхема – радиатор, радиатор – воздух.

70 градусов на выходе это достаточно горячо, потому что есть ограничения по температуре самого кремния. При температуре 100-120 градусов, для простых структур до 150 градусов Цельсия, проводниковые свойства кремния начинают меняться настолько, что для процессора это означает выход процессора из строя. При этом не надо забывать, что процессор имеет некоторую толщину, и теплопроводность самого кремния имеет пределы, и тепло нужно отводить из самого центра кристалла. Поэтому промышленность остановилась на лимите «90-95 градусов это предел для ядра». Физический предел чуть выше.

В итоге всех ограничений «для воздушного охлаждения» получается предел охлаждения около 500-700 ватт, может 1 киловатт, на средний сервер в 2 юнита высотой. Может чуть больше, если очень нужно.

Предел охлаждения воздухом может быть и в пару киловатт на юнит, но фактический предел существенно ниже.

Производители прямо пишут: предел для 2 процессорных систем для одного процессора – не более 190 ватт на сокет, сокетов в 2 сервере в 2 юнита обычно 2.

В итоге приходим к цифре около 0.5. 0.7 киловатт х 2 сервер в юнита х шкаф 48 юнитов – 12 киловатт.

У некоторых производителей (вроде, та же Nvidia) были готовые шкафы «на 15 киловатт».

Существует 6 юнитовый ASrock 6U8X-EGS2 H100 и H200, на 4+4 блока питания по 3000 ватт

Внутри стоят NVIDIA® HGX H200 8-GPU with NVIDIA® NVSwitch™ - 8 штук по 350 ватт, 2.8 киловатта только на видеокарты. Получается киловатт примерно 6, на 6 юнитов.

Производители идут на разные ухищрения. Тут и подача воздуха чуть-чуть под давлением, и межстоечные кондиционеры, вдобавок к подаче холодного воздуха снизу, и снижение температуры воздух на входе, и подготовка воздуха до нужной влажности. Но слишком сухой воздух тоже вреден из-за накопления статики, и не только.

10-15 киловатт на шкаф остается разумным пределом. Больше можно, только шумно, не надежно (высокоскоростные вентиляторы стоят дорого, а ресурс не так велик), есть пределы скорости потока, есть ограничения по подключению пилотов Power Distribution Unit (PDU) внутри шкафа.

Вступает в силу «унаследованная архитектура» и экономика

Экономика говорит, что не все заказчики стоек в ЦОД требуют полной нагрузки, на все 10 киловатт.

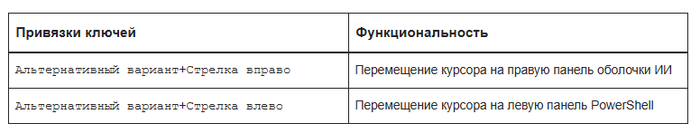

А раз так, то можно ориентироваться на требования ГОСТ, который говорит, что есть ряд типовых сечений проводов и автоматом выключения, в частности 25, 32 и 40 ампер.

25 ампер при 230 вольтах – 5.7 киловатт

32 ампера при 230 вольтах – 7.3 киловатта

40 ампер при 230 вольтах – 9.2 киловатт

Поэтому часть стоек в ЦОД проектируют под «5 киловатт как у дедов на шагово-координатных АТС», часть (значительно меньшую) под 10 киловатт.

Если у вас какое-то тяжелое (по мощности) оборудование, типа тяжелой IBM, то перед ее установкой поставщик проводит предварительное обследование – выдержат ли перекрытия эти 1.5 – 2 тонны, выдержат ли пути доставки (его еще и наклонять нельзя), что там с электропитанием и так далее. Про это давным-давно много и интересно писал Господин Инженер, кто хочет – почитает.

А раз так, то можно и нужно отводить не 10-12 киловатт тепла с стойки (а стоек на ЦОД может быть 2-3 тысячи), а 4-5. Это другие кондиционеры, другие системы, и все другое.

Разумеется, можно сразу планировать «на побольше», но выйдет «подороже». Там одного этиленгликоля 20-30 тонн на ЦОД, если не больше. Плюс электрическая мощность «на работу самих кондиционеров и насосов», плюс сами кабеля, Плюс стоимость подключения двух независимых веток внешнего питания, плюс стоимость батарей и инверторов для резервирования до пуска дизелей, плюс стоимость дизелей. Это все стоит денег, это все надо планировать, и для обычного ЦОД какой-то баланс необходим.

Ничего плохого в этом нет, обычная экономика и экономическое обоснование окупаемости.

В игру вступает NVIDIA Grace Blackwell NVLink72

Если посмотреть на документ от Supermicro NVIDIA GB200 NVL72 SuperCluster, страницу 4,

NVIDIA GB200 NVL72 Rack-Scale Configuration

то там все написано:

Сверху - 10 Compute Trays • 4x NVIDIA Blackwell GPUs per tray

В середине - Интерконнект

Внизу - 8 Compute Trays• 4x NVIDIA Blackwell GPUs per tray

Итого 18 по 4 - 72 GPUs -

GPUs 72x NVIDIA Blackwell B200 GPUs

CPUs 36x NVIDIA 72-core Grace Arm Neoverse V2

Supermicro 250kW capacity coolant distribution unit (CDU) with redundant PSU and dual hot-swap pumps

1.3MW capacity in-row CDU

В документе Supermicro NVIDIA GB200 NVL72 Datasheet указано и потребление. От 125 до 135 киловатт на стойку. Что не удивительно для 72 супер горячих GPU.

Есть решения попроще и постарше, например NVIDIA DGX B200. Потребление, а значит и нагрев, 14.3 киловатта на 10 юнитов.

Есть решение поновее, NVIDIA DGX B300. Те же 14 киловатт.

Есть и прочее горячее оборудование

Современные корпоративные SSD тоже греются, и греются весьма серьезно.

В ряде решений по хранению данных для расчета софт-рейда SSD нужна видеокарта. Греется.

Современные сетевые карты на 100\200\400 G греются.

Современные 100\200\400 G коммутаторы греются еще больше.

В общей массе "нагрузки вообще" таких конфигураций не так много, но они есть.

Ситуация осложняется тем, что заказчик иногда смотрит не на данные по стойке на PDU, особенно если у него не управляемые PDU, и не на показания из BMC сервера по потребляемой мощности, а на маркировку блока питания. На которой написано 1500 W, а таких блоков там два. Все, сервер потребляет 3000 ватт, при фактически потребляемых 300 ватт.

Некоторое теоретические отступление

С ростом технологий по поколениям, от паровой машины до лунного модуля Аполлон, требовала все более развитой стендовой базы.

Околозвуковые и сверхзвуковые самолеты потребовали сверхзвуковых аэродинамических труб.

Следующее поколение самолетов и двигателей к ним потребовало численного моделирования потока воздуха вокруг крыла, потока воздуха вокруг лопаток и прочего числового моделирования поведения газов, постройки вычислительных кластеров.

Технологии следующего поколения (это я про цикл про поколения техники) требуют вот таких монстров. Ничего, кстати, особенного - Cray-2 потреблял 200 киловатт.

И конечно это не техника для малого и среднего бизнеса и среднего ЦОД – в США ориентировочная стоимость комплекта была:

The estimates suggest a fully-loaded GB200 NVL72 server with 72 GB200 Superchips could fetch around $3 million

В РФ предлагают за 6.5 миллионов долларов.

Можно ли жить без такой техники?

Конечно можно.

Можно и пешком или на лошади спокойно добраться из Лефортово в Хамовники, как Гиляровский.

Можно долететь на кукурузнике (Ан-2) из Москвы в Владивосток? Можно, дальность Ан-2 в зависимости от нагрузки от 900 до 1200 км. Не так быстро и комфортно, как на Боинг или Эйрбас, но можно.

Можно ли считать газовую динамику, траекторию до Луны (и посадку в Луну с литосферным торможением) на технике из 70х-80х? Можно.

Немного математики или мнение про реальные причины низкого спроса на ЦОД

Сейчас 2025 год. 15 лет назад я убирал из стойки 6 (или 8?) юнитовый сервер IBM из 2000 года или около того. 2 процессора, целых 128 МЕГАБАЙТ памяти.

Заменял я его на виртуальную машину с 256 мегабайтами, а всего на физическом сервере было, кажется, 2 гигабайта.

На технике, которую коллеги и я ставили в 2020, было, кажется, уже по 768 Гб памяти. И это был «обычный такой сервер». 24 слота по 32 Гб памяти.

Сейчас есть и модули 128GB DDR4 ECC REG, и модули 256 ГБ DDR5 ECC RDIMM.

То, что в 2020 занимало две стойки, в 2025 занимает половину стойки. При цене аренды стойки в 100-150 тысяч рублей, или почти 2 миллиона в год, и жизненном цикле техники 5-7 лет, проще при следующей замене перейти (при определенном масштабе, конечно), от выделенной СХД на гиперскейлеры, поставить процессоры «подороже», и повысить плотность размещения на стойку раза в два. За 3 года окупится. Но такая техника требует уже не 5, а 7 киловатт, если плотно набивать, и таких стойко мест, и спроса на них не так много.

Литература

Supermicro NVIDIA GB200 NVL72 SuperCluster

Supermicro NVIDIA GB200 NVL72 Datasheet

NVIDIA DGX B200

NVIDIA DGX B300

Статистика и ЦОД: откуда берутся 5 кВт на стойку и почему это немало